Il gruppo di hacker noto come MuddyWater è stato attribuito a una nuova infrastruttura di comando e controllo (C2) chiamata DarkBeatC2, diventando l’ultimo strumento del genere nel suo arsenale dopo SimpleHarm, MuddyC3, PhonyC2 e MuddyC2Go.

Com’è avvenuta la campagna di Comando e Controllo (C2) del gruppo hacker MuddyWater

“Mentre occasionalmente passano a un nuovo strumento di amministrazione remota o cambiano il loro framework C2, i metodi di MuddyWater rimangono costanti“, ha detto il ricercatore di sicurezza di Deep Instinct, Simon Kenin, in un rapporto tecnico pubblicato la scorsa settimana.

MuddyWater, noto anche come Boggy Serpens, Mango Sandstorm e TA450, è valutato essere affiliato con il Ministero dell’Intelligence e della Sicurezza dell’Iran (MOIS); MuddyWater è noto essere attivo almeno dal 2017, orchestrando attacchi di spear-phishing che portano all’implementazione di varie soluzioni legittime di monitoraggio e gestione remota (RMM) sui sistemi compromessi.

Risultati precedenti di Microsoft mostrano che il gruppo MuddyWater ha legami con un altro cluster di attività minacciose iraniane tracciato come Storm-1084 (noto anche come DarkBit), con quest’ultimo che sfrutta l’accesso per orchestrare attacchi distruttivi con wiper contro entità israeliane.

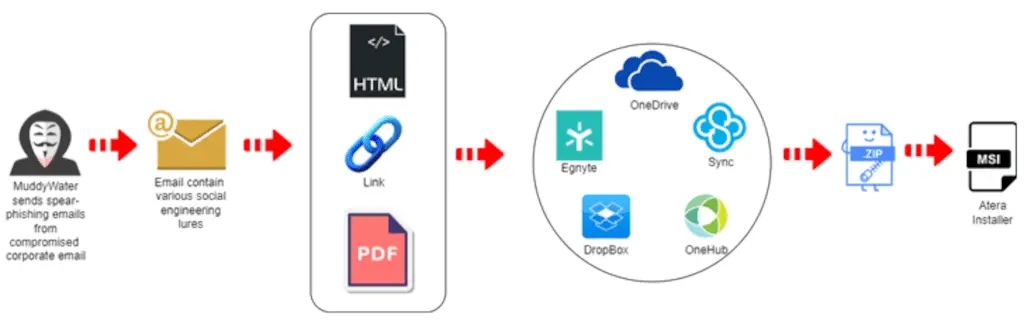

L’ultima campagna di attacco, i dettagli della quale sono stati anche rivelati in precedenza da Proofpoint il mese scorso, inizia con email di spear-phishing inviate da account compromessi che contengono link o allegati ospitati su servizi come Egnyte per consegnare il software Atera Agent.

Uno degli URL in questione è “kinneretacil.egnyte[.]com“, dove il sottodominio “kinneretacil” si riferisce a “kinneret.ac.il”, un istituto educativo in Israele e cliente di Rashim, che a sua volta è stato compromesso da Lord Nemesis (noto anche come Nemesis Kitten o TunnelVision) come parte di un attacco alla catena di approvvigionamento (supply chain) mirato al settore accademico del paese.

Lord Nemesis, come MuddyWater, è sospettato di essere un’operazione “faketivist” diretta contro Israele ed è anche importante notare che Nemesis Kitten è una società di appalti privata chiamata Najee Technology, un sottogruppo all’interno di Mint Sandstorm sostenuto dal Corpo delle Guardie della Rivoluzione Islamica dell’Iran (IRGC); la società è stata sanzionata dal Dipartimento del Tesoro degli Stati Uniti a settembre 2022.

“Questo è importante perché se ‘Lord Nemesis’ fosse riuscito a violare il sistema email di Rashim, potrebbero aver violato i sistemi email dei clienti di Rashim utilizzando gli account amministrativi che ora sappiamo che hanno ottenuto da ‘Rashim‘”, ha spiegato Kenin.

La rete di connessioni ha sollevato la possibilità che MuddyWater possa aver usato l’account email associato a Kinneret per distribuire i link, dando così ai messaggi un’illusione di fiducia e ingannando i destinatari a cliccarli.

“Anche se non conclusivo, il periodo temporale e il contesto degli eventi indicano un possibile passaggio di consegne o una collaborazione tra IRGC e MOIS per infliggere il massimo danno possibile alle organizzazioni e agli individui israeliani“, ha aggiunto Kenin.

Gli attacchi sono anche notevoli per fare affidamento su un insieme di domini e indirizzi IP collettivamente denominati DarkBeatC2, responsabili della gestione dei punti finali infetti e questo viene realizzato mediante codice PowerShell progettato per stabilire contatto con il server C2 dopo aver ottenuto accesso iniziale attraverso altri mezzi.

Secondo risultati indipendenti di Palo Alto Networks Unit 42, il gruppo hacker è stato osservato abusare della funzione AutodialDLL del Registro di sistema di Windows per caricare in lato un DLL maligno e in definitiva stabilire connessioni con un dominio DarkBeatC2.

Il meccanismo, in particolare, prevede di stabilire persistenza attraverso un compito pianificato che esegue PowerShell per sfruttare la chiave di registro AutodialDLL e caricare il DLL per il framework C2; la società di sicurezza informatica ha detto che la tecnica è stata utilizzata in un attacco informatico mirato a un obiettivo non specificato del Medio Oriente.

Altri metodi adottati da MuddyWater per stabilire una connessione C2 includono l’uso di un payload di primo stadio consegnato tramite email di spear-phishing e il sfruttamento del caricamento in lato DLL per eseguire una libreria maligna.

Un contatto riuscito consente all’host infetto di ricevere risposte PowerShell che, a sua volta, scarica altri due script PowerShell dallo stesso server.

Mentre uno degli script è progettato per leggere il contenuto di un file chiamato “C:\ProgramData\SysInt.log” e trasmetterlo al server C2 tramite una richiesta POST HTTP, il secondo script interroga periodicamente il server per ottenere altri payload e scrive i risultati dell’esecuzione su “SysInt.log”; tuttavia la natura esatta del payload di prossimo stadio è rimasta attualmente sconosciuta.

“Questo framework è simile ai framework C2 precedenti utilizzati da MuddyWater“, ha detto Kenin. “PowerShell rimane il loro ‘pane quotidiano’.“

Il gruppo hacker Curious Serpens prende di mira il settore della difesa tramite la BackDoor FalseFront

Un’ulteriore divulgazione arriva mentre l’Unità 42 di Palo Alto Networks ha analizzato il funzionamento interno di un backdoor chiamato FalseFont, utilizzato da un criminale informatico iraniano noto come Peach Sandstorm (noto anche come APT33, Curious Serpens, Elfin e Refined Kitten) in attacchi mirati ai settori aerospaziale e della difesa.

“I criminali informatici mimano software legittimi delle risorse umane, utilizzando un falso processo di reclutamento lavorativo per ingannare le vittime a installare il backdoor“, hanno detto i ricercatori di sicurezza Tom Fakterman, Daniel Frank e Jerome Tujague, descrivendo FalseFont come “altamente mirato”.

Una volta installato, presenta un’interfaccia di accesso che si finge di essere una società aerospaziale e cattura le credenziali oltre alla storia educativa e lavorativa inserite dalla vittima in un server C2 controllato dai criminali informatici nel formato JSON.

L’impianto, oltre al suo componente di interfaccia utente grafica (GUI) per gli input degli utenti, attiva furtivamente un secondo componente in background che stabilisce persistenza sul sistema, raccoglie metadati di sistema ed esegue comandi e processi inviati dal server C2.

Altre caratteristiche di FalseFont includono la capacità di scaricare e caricare file, rubare credenziali, catturare schermate, terminare processi specifici, eseguire comandi PowerShell e aggiornare autonomamente il malware.