I browser web basati su Chromium sono il bersaglio di un nuovo malware chiamato Rilide, che si maschera come un’estensione apparentemente legittima per rubare dati sensibili degli utenti e sottrarre criptovalute (un vero e proprio furto virtuale).

Rilide: cosa si sa di questo malware

“Il malware Rilide si nasconde dietro una legittima estensione di Google Drive e consente agli autori delle minacce di effettuare un ampio spettro di attività malevoli, tra le quali il monitoraggio della cronologia di navigazione, la cattura di schermate [gli screenshots] e l’injection di script malevoli per prelevare [rubare] fondi da diverse borse di criptovalute“, ha dichiarato Trustwave SpiderLabs Research in un suo rapporto.

Inoltre, il malware in questione può far visualizzare falsi dialoghi per ingannare gli utenti e far inserire un codice di autenticazione a due fattori per prelevare asset digitali.

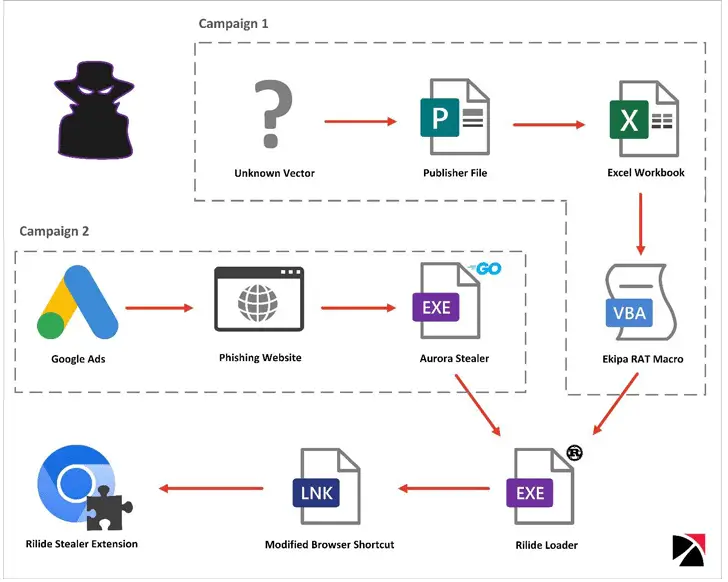

Trustwave ha identificato due diverse campagne che coinvolgono Ekipa RAT e Aurora Stealer, che hanno portato all’installazione dell’estensione maligna del browser.

Mentre Ekipa RAT è distribuito tramite dei file trappola spacciati come Microsoft Publisher, gli annunci Google fraudolenti agiscono come vettore di consegna per Aurora Stealer (pubblicità-furto: una tecnica diventata sempre più comune negli ultimi mesi).

Entrambe le catene di attacco facilitano l’esecuzione di un loader basato su Rust che, a sua volta, modifica il file di collegamento LNK (estensione di file) del browser e fa uso dello switch della riga di comando “–load-extension” per avviare l’add-on.

Non è noto da dove derivi Rilide, né da chi sia stato creato, tuttavia Trustwave ha dichiarato di essere riuscita a trovare un post su un forum sotterraneo fatto nel marzo 2022 da un cybercriminale che pubblicizzava la vendita di un botnet con funzionalità simili.

Una parte del codice sorgente del malware è finita sui forum a seguito di quello che sembra essere una disputa di pagamento non risolta.

Una caratteristica notevole implementata nel codice sorgente trapelato è la capacità di sostituire gli indirizzi del portafoglio di criptovalute negli appunti con un indirizzo controllato dall’attore codificato nel campione.

Inoltre, un indirizzo di command-and-control (C2) specificato nel codice di Rilide ha reso possibile l’identificazione di vari repository di GitHub appartenenti a un utente di nome gulantin che contengono i loader per l’estensione; va comunque segnalato che GitHub ha rimosso l’account in questione.

“Il malware Rilide è un esempio lampante della crescente sofisticazione delle estensioni maliziose del browser e dei pericoli che rappresentano“, ha concluso Trustwave.

“Anche se l’imminente applicazione del manifesto v3 potrebbe rendere più difficile per i malintenzionati operare, è improbabile che risolva completamente il problema poiché la maggior parte delle funzionalità sfruttate da Rilide saranno comunque disponibili“.

Come difendersi qualora Rilide dovesse capitare sul tuo dispositivo?

Ecco alcuni suggerimenti per difendersi dalla minaccia del malware Rilide:

- Prestare attenzione alle estensioni del browser che si installano: evitare di installare estensioni di cui non si è certi dell’affidabilità e verificare sempre le recensioni e le valutazioni degli utenti prima di installare un’estensione (non esistono attacchi ransomware).

- Mantenere il browser e le estensioni aggiornate: gli sviluppatori rilasciano regolarmente aggiornamenti per correggere vulnerabilità e problemi di sicurezza, quindi è importante mantenere il browser e le estensioni aggiornati alla versione più recente.

- Utilizzare un software antivirus/antimalware: un buon software di sicurezza può individuare e bloccare l’installazione di malware come Rilide. Assicurarsi che il software di sicurezza sia aggiornato regolarmente.

- Non condividere informazioni di accesso con nessuno: evitare di condividere informazioni di accesso a siti web o ai propri portafogli di criptovalute con nessuno, nemmeno con amici o familiari.

- Eventualmente puoi utilizzare la verifica in due passaggi (2FA): la verifica in due passaggi fornisce un ulteriore livello di sicurezza, rendendo più difficile per i criminali accedere ai propri account online o portafogli di criptovalute anche se riescono a rubare le credenziali di accesso.