La sicurezza su Windows viene spesso fraintesa: molti credono che il sistema operativo di Microsoft sia intrinsecamente più vulnerabile rispetto a macOS o Linux; in realtà, Windows può essere blindato in modo estremamente rigoroso, ma la maggior parte degli utenti non sfrutta le funzionalità di sicurezza già integrate nel sistema.

In questa guida potrai vedere i metodi più efficaci per trasformare un’installazione standard di Windows in un ambiente ad alta resistenza, riducendo drasticamente il rischio di malware, ransomware, esecuzioni indesiderate e modifiche non autorizzate.

1. Usare un account standard: la prima regola d’oro

Il 90% delle installazioni domestiche usa un account amministratore; èÈ comodo, certo, ma significa dare a qualsiasi programma gli stessi privilegi del proprietario del PC.

Come impostarlo

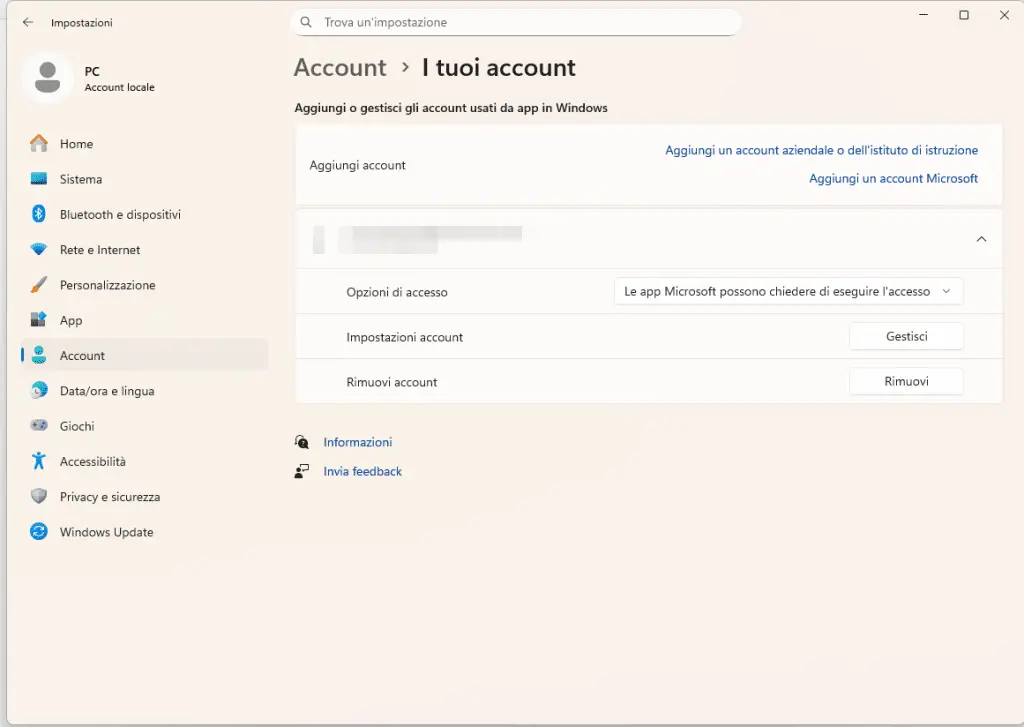

- Apri Impostazioni → Clicca sull’account → I tuoi account

- Crea un nuovo account MS

- Impostalo come Standard, non Amministratore

- Mantieni un account admin separato solo per modifiche straordinarie

Perché funziona: un account standard non può installare software, modificare driver, toccare il registro o accedere a directory critiche.

2. UAC al livello massimo

Lo User Account Control non serve a “rompere le scatole”: serve a impedire escalation di privilegi involontarie.

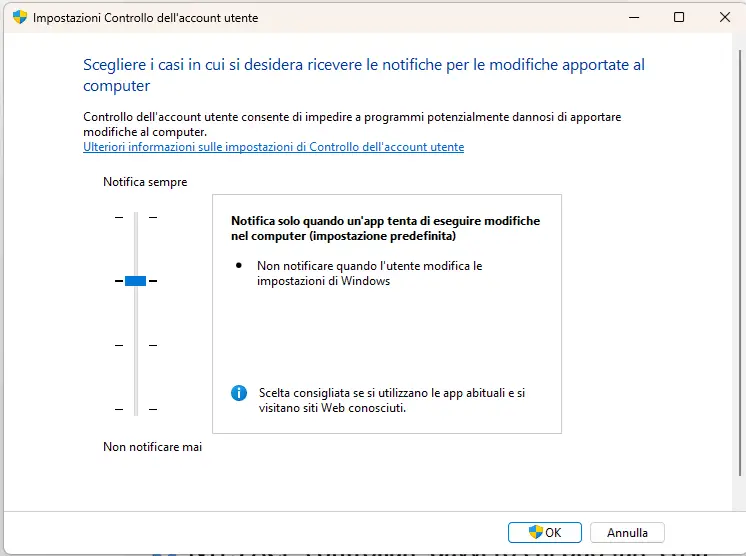

Impostazione consigliata

Cerca “impostazioni controllo dell’utente” sul menu e metti “notifica sempre”.

Vantaggio: qualsiasi software che tenti operazioni sensibili viene immediatamente intercettato.

3. NTFS ACL: controllare davvero chi può fare cosa

NTFS supporta autorizzazioni estremamente granulari—molto più di quanto offra il modello POSIX.

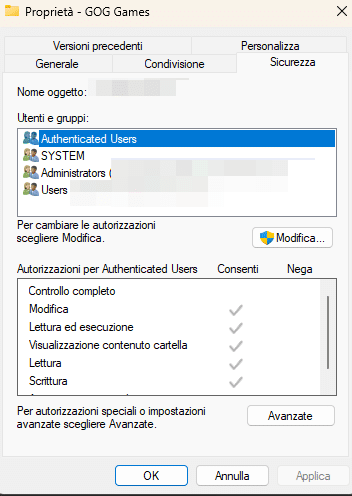

Per bloccare la modifica di una cartella:

- Tasto destro sulla cartella → Proprietà

- Sicurezza → Avanzate

- Rimuovi tutti gli utenti non necessari

- Aggiungi un gruppo/utente con permessi sola lettura

Puoi perfino creare un accesso Deny esplicito, che sovrascrive qualsiasi altro permesso.

4. Software Restriction Policies (SRP): la prima vera blindatura

Le SRP permettono di stabilire da dove è consentito eseguire software.

È la difesa più efficace contro:

- ransomware

- malware che si installa da Downloads

- file .exe sul Desktop

- allegati non sicuri

Attivazione (Windows Pro o Enterprise)

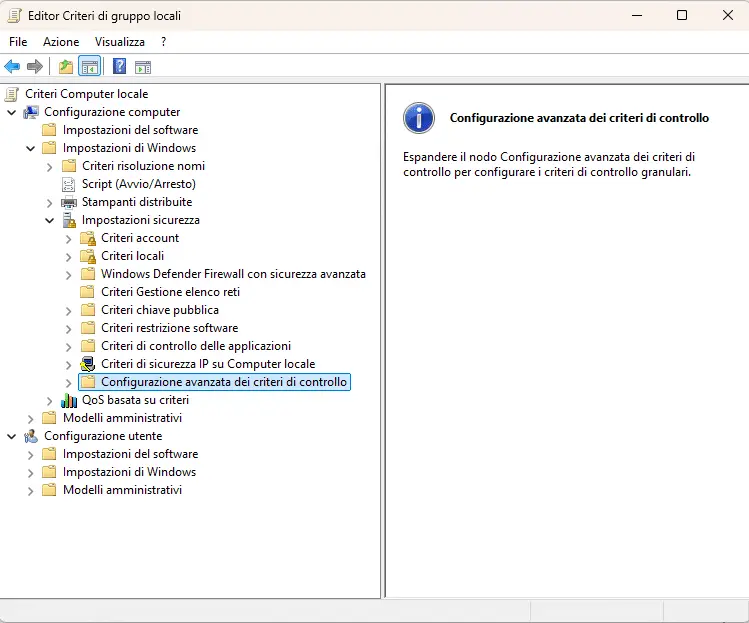

- Apri

gpedit.msc - Vai in

Configurazione Computer → Impostazioni di Windows → Impostazioni di Sicurezza → Software Restriction Policies - Se non esiste, crea una nuova policy

- Imposta il livello di sicurezza predefinito su “Disallowed”

- Crea regole “Unrestricted” soltanto per:

C:\Windows\*C:\Program Files\*C:\Program Files (x86)\*

Risultato: niente può essere eseguito da Desktop, Download, Temp o chiavette USB, a meno che non sia firmato o autorizzato.

5. AppLocker (business-grade)

Disponibile su Windows Enterprise e Education, permette di definire regole basate su:

- editor del file

- hash

- certificato digitale

- percorso

È la versione avanzata delle SRP.

Scenario tipico:

- Consentire solo software firmato

- Bloccare qualsiasi

.exenon certificato - Limitare script PowerShell o JavaScript

La descrizione di questo servizio la puoi trovare sul sito ufficiale Microsoft.

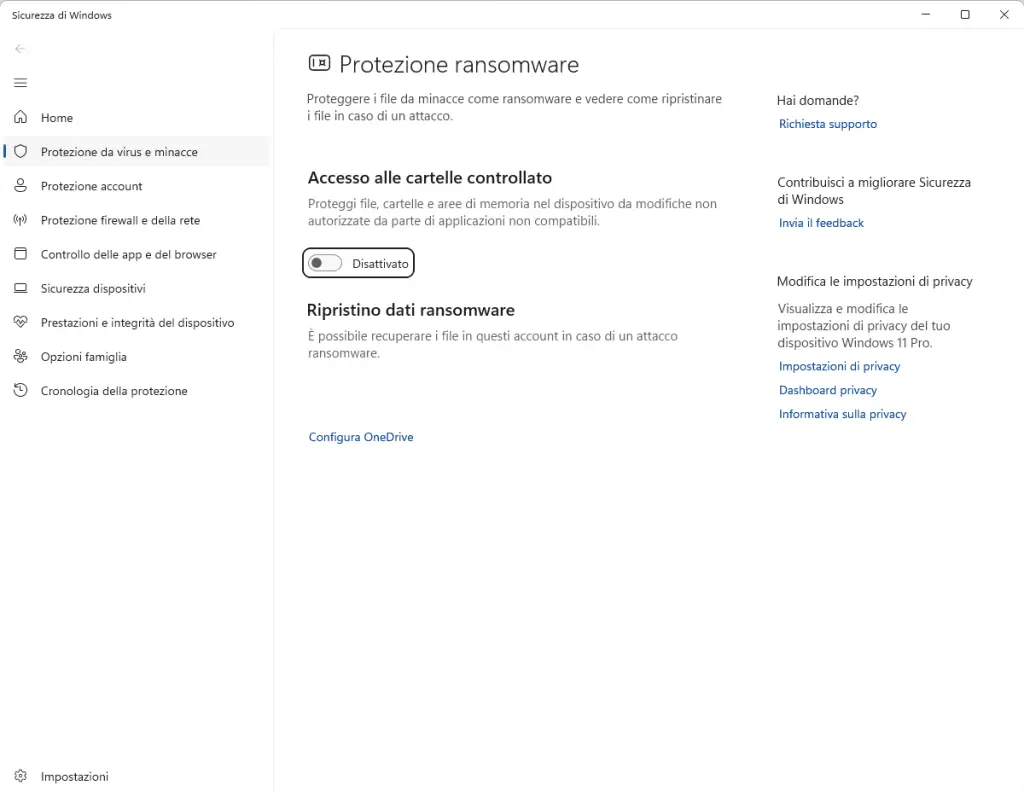

6. Controlled Folder Access: difesa anti-ransomware

Integrato in Windows Defender, impedisce a processi non autorizzati di modificare cartelle sensibili come:

- Documenti

- Desktop

- Immagini

Attivazione

- Apri Sicurezza di Windows

- Vai su Protezione da ransomware

- Attiva Accesso alle cartelle controllato

Risultato: qualsiasi programma sconosciuto non può crittografare o alterare file importanti.

7. Application Control avanzato con WDAC

WDAC (Windows Defender Application Control) è la forma più estrema di blindatura disponibile su Windows.

Con WDAC puoi creare un sistema a lista bianca:

- solo software ammesso può essere avviato

- qualsiasi altra cosa viene bloccata a livello kernel

È equivalente all’approccio Mandatory Access Control di SELinux, ma implementato secondo la logica Microsoft, anche questo è disponibile sul sito ufficiale Microsoft per eventuali approfondimenti.

8. Virtualizzazione e sandboxing

Per testare software o contenuti dubbi senza rischi:

Strumenti consigliati

Tra gli strumenti consigliati ci sono:

- Windows Sandbox (isolamento totale della sessione), documentazione disponibile sul sito Microsoft.

- Hyper-V (macchine virtuali complete, attivabile tramite optionalfeatures.exe)

- Sandboxie Plus (sandbox utente leggere)

Vantaggi

- Software sconosciuto non può interagire col sistema reale

- Ottimo per file scaricati, crack sospetti, allegati dubbi

Eventualmente se si vuole qualche protezione in più attivare il sottosistema Windows per Linux per avere il kernel Linux e una protezione “a matrioska”, male non fa.

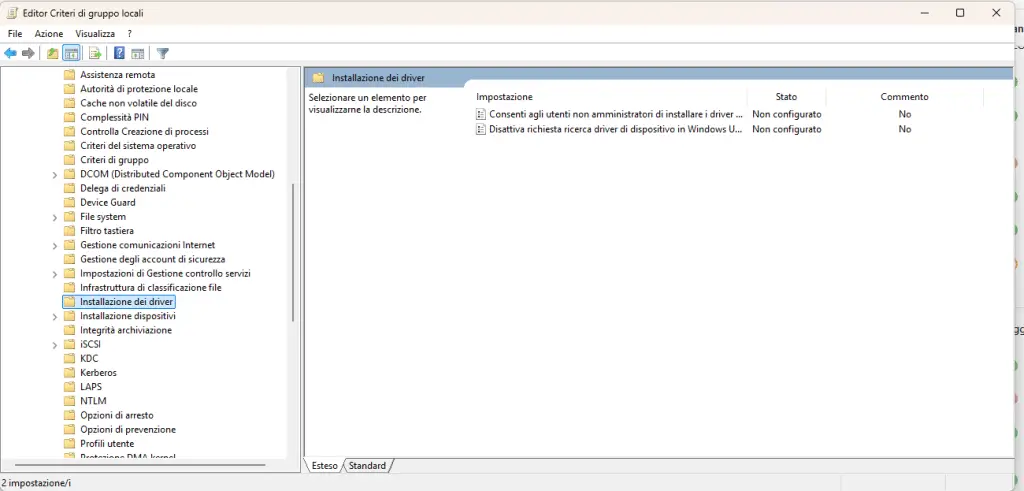

9. Bloccare driver e dispositivi non autorizzati

Il malware moderno spesso usa driver kernel-level per eludere antivirus e Windows consente di bloccare l’installazione di driver non firmati o non approvati.

Come fare?

Per farlo basta seguire i seguenti passaggi:

- Apri

gpedit.msc - Vai su

Configurazione Computer → Modelli Amministrativi → Sistema → Installazione driver - Abilita il blocco per driver non firmati

Conclusione

Blindare un sistema operativo Windows non richiede software di terze parti: gli strumenti sono già tutti presenti nel sistema operativo; usati correttamente, possono trasformare un PC domestico o aziendale in un ambiente:

- rigidissimo

- protetto dagli errori dell’utente

- resistente a malware e ransomware

- controllato in modo granulare

In altre parole, un Windows capace di raggiungere livelli di sicurezza comunemente associati ai sistemi Unix-like, sfruttando però la potenza del modello NTFS e delle policy Microsoft.