Linux è noto per la sua robustezza e sicurezza, il che lo ha reso un sistema operativo popolare per server, computer desktop e dispositivi embedded e leggenda vuole che i virus su Linux non esistano o che siano molto rari, ma stanno realmente così le cose?

Pertanto parecchi utenti Linux si vantano del fatto che il loro sistema è immune ai virus, ma è vero questo è o solamente un mito? In questo articolo, vedrai la (reale) situazione dei virus su Linux, esplorando la mancanza di un controllo standard preinstallato, come riconoscere la presenza di malware, possibili soluzioni e consigli per mantenere la sicurezza del tuo sistema.

I virus su Linux sono sempre più frequenti negli ultimi tempi, ed è da segnalare che al giorno d’oggi non esiste un’indagine “ufficiale” che metta in chiaro quanti ce ne siano realmente in circolo.

Virus su Linux: Quantità Incerta

Come appena accennato, una delle convinzioni comuni è che Linux sia immune ai virus, ma la realtà è molto più complessa.

Mentre è vero che Linux ha una struttura di sicurezza robusta, non è immune agli attacchi informatic, quindi il numero esatto di virus su Linux non è noto, ma la loro presenza è documentata.

La ragione principale per cui Linux sembra avere meno malware rispetto a Windows è la sua quota di mercato relativamente più bassa, che lo rende un bersaglio meno attraente per gli autori di malware.

La mancanza di un controllo standard preinstallato

Una delle differenze chiave tra Linux e altri sistemi operativi come Android (con il suo PlayStore che ha una sorta di scansione) o Windows (con Windows Defender) è la mancanza di un controllo antivirus o anti-malware standard preinstallato.

Questo significa che, sebbene Linux possa essere più “resistente”, gli utenti devono fare più affidamento su pratiche di sicurezza proattive, su Android e su Windows, infatti ci puoi mettere Malwarebytes e risolto il problema, su Linux le cose stanno un tantino diversamente.

Come sapere se hai un virus su Linux

Riconoscere la presenza di malware su Linux può essere un compito impegnativo, ma ci sono alcuni segnali di avvertimento da tenere d’occhio; i “sintomi” possono includere l’inspiegabile rallentamento del sistema, comportamenti anomali delle applicazioni, l’attività della rete sospetta e l’uso eccessivo delle risorse del sistema, analogamente a quanto può accadere nelle controparti Windows ed Android.

Monitorare attentamente il sistema e utilizzare strumenti di monitoraggio come ps, top, e netstat può aiutare a individuare anomalie.

Dove potrebbero celarsi malware e virus su Linux

Sebbene, come sugli altri sistemi operativi in teoria basta che non scarichi “cose strane” da “siti strani”, alcuni di questi virus potrebbero tranquillamente celarsi su piattaforme legittime, non è raro infatti che su Github vengano messe dei malware, alcuni addirittura open source, le precauzioni in questo caso sono indipendenti dal sistema operativo.

È tuttavia possibile che questi virus su Linux possano circolare tranquillamente sui loro protocolli standard (sudo, snap e flatpak)?

Ebbene è possibile che alcuni malware riescano a infiltrarsi in fonti legittime come repository ufficiali o piattaforme di distribuzione del software come sudo, Flatpak o Snap, pertanto per quanto assurda è di fatto una possibilità concreta.

Questo tipo di attacco è noto come “supply chain attack” (attacco alla catena di distribuzione) ed è una preoccupazione crescente nelle varie comunità della sicurezza informatica.

Per mitigare il rischio di attacchi alla catena di distribuzione, le organizzazioni e i progetti open-source adottano misure di sicurezza rigorose, come la crittografia dei pacchetti, la verifica delle firme digitali, la scansione continua per rilevare comportamenti anomali e altre pratiche di sicurezza.

Tuttavia, non esiste una soluzione completamente a prova di attacco, e la sicurezza è una sfida in continua evoluzione.

Gli utenti possono fare la loro parte adottando le pratiche di sicurezza menzionate in precedenza, mantenendo i loro sistemi aggiornati e facendo attenzione a scaricare software solo da fonti affidabili. La sicurezza informatica è una responsabilità condivisa tra gli sviluppatori di software, le organizzazioni che gestiscono infrastrutture di distribuzione e gli utenti finali.

Eventuali soluzioni come ClamAV

Per chi desidera un livello aggiuntivo di protezione, è possibile installare un software antivirus per Linux come ClamAV.

Questi programmi possono eseguire la scansione dei file e delle directory alla ricerca di malware noti e potenziali minacce, ma va comunque detto che gli antivirus per Linux non sono necessari per tutti gli utenti e possono influire sulle prestazioni del sistema.

Un’altra soluzione potrebbe essere cercare su un motore di ricerca se è stato recentemente trovato qualche programma malevolo per Linux ed eventualmente rimuoverlo col comando “purge” di Linux (sudo apt purge nome_programma).

ClamAV, tuttavia potrebbe essere problematico da usare per chi è poco pratico con il terminale o con i sistemi operativi che funzionano con righe di comando, come si direbbe in gergo ai giorni nostri non propriamente “user friendly”, sebbene degli sviluppatori ci abbiano costruito anche un’interfaccia grafica, questa non è proprio tra le più intuitive.

In generale i virus su Linux (come in ogni altro sistema operativo), sarebbe bene non prenderli proprio.

Esistono, volendo, anche altre soluzioni antivirus e antimalware su Linux va segnalato che alcune sono a pagamento, e la cosa andrebbe trattata in altra sede.

Consigli per non prendersi virus su Linux

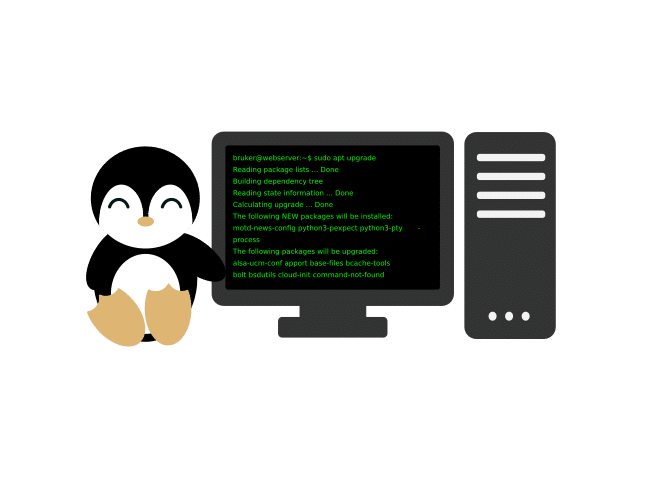

Mantenere un sistema Linux sicuro richiede prudenza e consapevolezza. Ecco alcuni consigli per ridurre il rischio di infezione da malware su Linux:

- Scaricare il software solo da fonti affidabili e utilizzare i repository ufficiali della tua distribuzione.

- Mantenere il sistema e il software aggiornati per beneficiare delle correzioni di sicurezza.

- Limitare l’uso di account con privilegi di amministratore solo quando è necessario.

- Configurare un firewall per limitare le connessioni indesiderate.

- Utilizzare password complesse e uniche per gli account.

- Eseguire regolarmente backup dei dati importanti.

- Educare te stesso e gli altri utenti sulla sicurezza informatica.

Conclusioni

Sebbene Linux possa offrire una maggiore resistenza ai malware rispetto ad altri sistemi operativi, non è immune e la sicurezza informatica è una responsabilità condivisa tra sviluppatori, organizzazioni e utenti finali.

La mancanza di un controllo antivirus preinstallato su Linux impone agli utenti di adottare pratiche di sicurezza informatica responsabili per proteggere il proprio sistema. Con consapevolezza e misure preventive, è possibile godere di un’esperienza Linux sicura e priva di malware.