I cacciatori di minacce informatiche hanno scoperto un nuovo malintenzionato (o “hacker” per i profani), o forse gruppo il quale è stato chiamato UAT-5918, che attacca le infrastrutture critiche a Taiwan almeno dal 2023.

UAT-5918: quali sono i suoi obbiettivi?

“UAT-5918, un criminale informatico [o gruppo di criminali informatici] ritenuto motivato dal desiderio di stabilire un accesso a lungo termine per il furto di informazioni, utilizza una combinazione di web shell e strumenti open-source per condurre attività post-compromissione, stabilendo persistenza negli ambienti delle vittime per il furto di dati e credenziali,” hanno dichiarato i ricercatori di Cisco Talos Jungsoo An, Asheer Malhotra, Brandon White e Vitor Ventura.

Oltre alle infrastrutture critiche, alcuni degli altri settori presi di mira includono la tecnologia dell’informazione, le telecomunicazioni, il mondo accademico e la sanità.

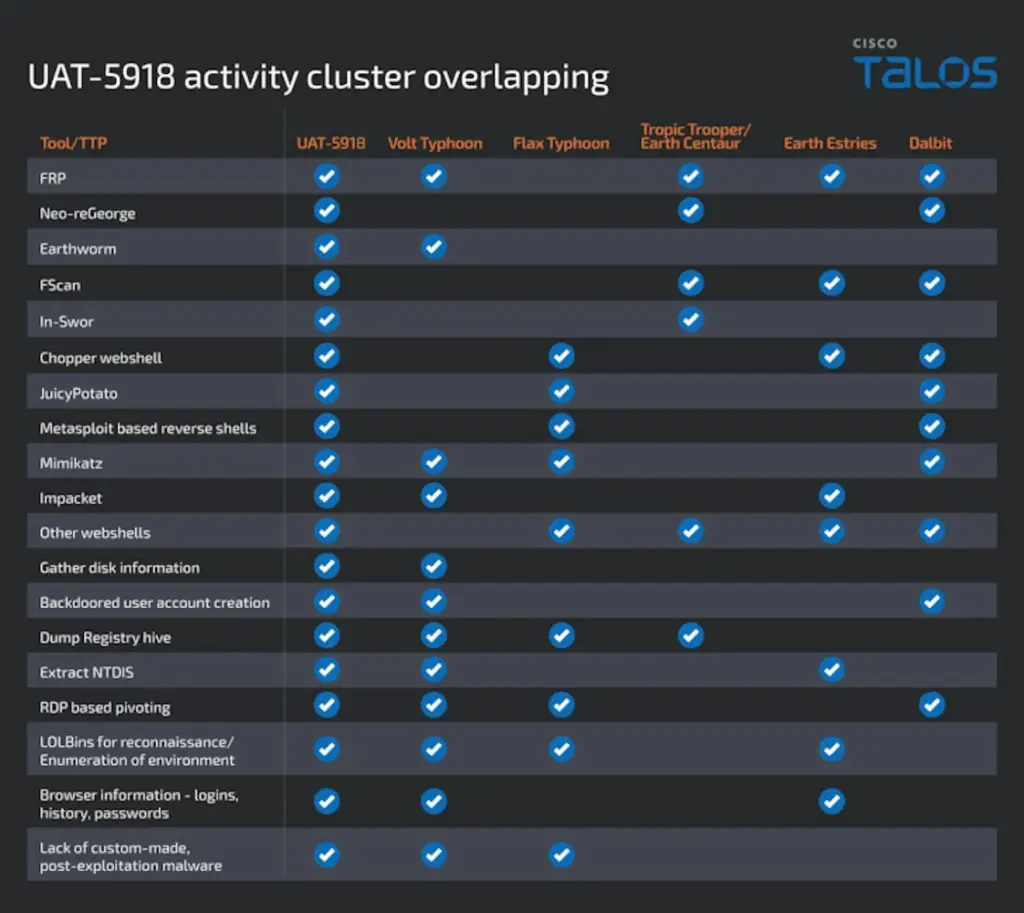

Si ritiene che UAT-5918 sia un gruppo di minaccia persistente avanzata (APT) che cerca di stabilire un accesso persistente a lungo termine negli ambienti delle vittime; questo gruppo, tra le altre cose, presenta diverse somiglianze tattiche con diversi gruppi di hacker cinesi, tra i quali Volt Typhoon, Flax Typhoon, Tropic Trooper, Earth Estries e Dalbit.

Le catene di attacco orchestrate dal gruppo prevedono l’ottenimento dell’accesso iniziale sfruttando vulnerabilità di sicurezza N-day in server web e applicativi non aggiornati esposti a Internet ed una volta ottenuto il punto d’appoggio, vengono distribuiti diversi strumenti open-source per condurre ricognizioni di rete, raccolta di informazioni di sistema e movimenti laterali.

Le tecniche usate da UAT-5918

Le tecniche successive allo sfruttamento delle falle da parte di UAT-5918 includono l’uso di Fast Reverse Proxy (FRP) e Neo-reGeorge per configurare tunnel proxy inversi e accedere agli endpoint compromessi tramite host remoti controllati dagli aggressori.

Il malintenzionato (o gruppo di malintenzionati) utilizza anche strumenti come Mimikatz, LaZagne e un estrattore basato su browser chiamato BrowserDataLite per rubare credenziali ed espandere ulteriormente l’accesso nell’ambiente bersaglio tramite RDP, WMIC o Impact; inoltre, vengono impiegati web shell come Chopper, Crowdoor e SparrowDoor, questi ultimi due già utilizzati da un altro gruppo di criminali informatici noto come Earth Estries.

In particolare, BrowserDataLite è progettato per sottrarre informazioni di accesso, cookie e cronologia di navigazione dai browser web; l’autore (o gruppo di autori) dell’attacco si dedica inoltre al furto sistematico di dati, enumerando unità locali e condivise per individuare informazioni di interesse.

“L’attività che abbiamo monitorato suggerisce che le operazioni post-compromissione vengano eseguite manualmente, con l’obiettivo principale di rubare informazioni,” hanno affermato i ricercatori. “Inoltre, include chiaramente il dispiegamento di web shell su tutti i sottodomini scoperti e sui server accessibili da Internet, al fine di creare più punti di accesso alle organizzazioni vittime.”