La nota azienda di sicurezza CrowdStrike, sotto accusa per aver causato interruzioni informatiche in tutto il mondo con un aggiornamento difettoso sui dispositivi Windows, sta ora avvertendo che non ben identificati criminali informatici malintenzionati stanno sfruttando la situazione per distribuire il malware Remcos RAT ai suoi clienti in America Latina sotto le spoglie di un hotfix.

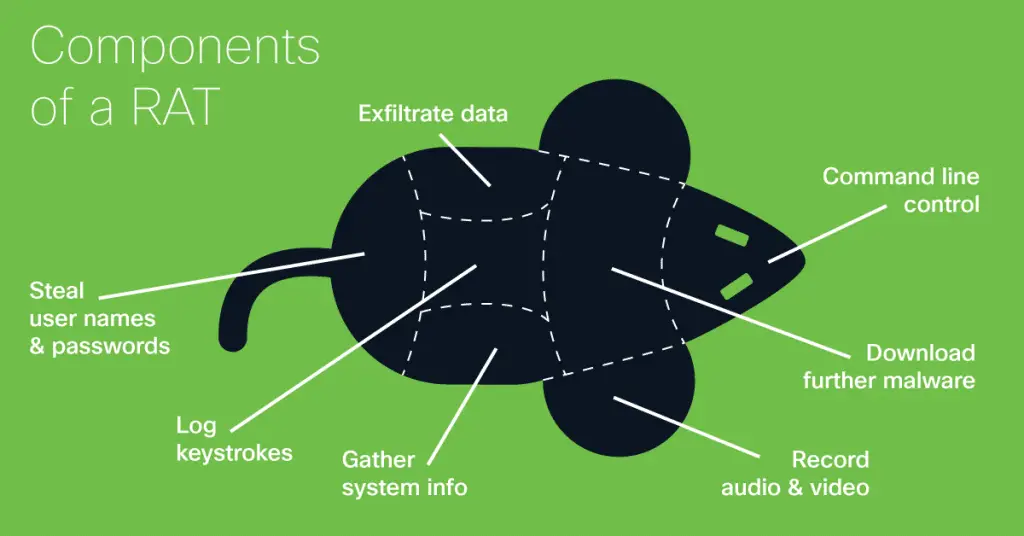

Remcos RAT, di fatto, sfrutta la situazione caotica accidentalmente creata da CrowdStrike per infiltrarsi nei dispositivi degli utenti: ecco in quali modalità.

Come funziona Remcos RAT secondo gli esperti di sicurezza informatica

Le catene di attacco coinvolgono la distribuzione di un file ZIP denominato “crowdstrike-hotfix.zip” che contiene un caricatore di malware chiamato Hijack Loader (noto anche come DOILoader o IDAT Loader) che, a sua volta, avvia il payload di Remcos RAT.

In particolare, il file di archivio include anche un file di testo (“instrucciones.txt”) con istruzioni in spagnolo che invitano i destinatari ad eseguire un file eseguibile (“setup.exe”) per recuperare dal problema.

“È significativo che i nomi dei file e le istruzioni in spagnolo all’interno dell’archivio ZIP indicano che questa campagna è probabilmente rivolta ai clienti di CrowdStrike basati in America Latina (LATAM)“, ha affermato l’azienda, attribuendo la campagna a un sospetto gruppo di criminali informatici.

Venerdì, CrowdStrike ha riconosciuto che un aggiornamento di configurazione del sensore di routine inviato alla sua piattaforma Falcon per dispositivi Windows il 19 luglio alle 04:09 UTC ha inavvertitamente innescato un errore logico che ha provocato una schermata blu della morte (BSoD), rendendo numerosi sistemi inutilizzabili e gettando le aziende nel caos.

L’evento ha colpito i clienti che eseguivano la versione 7.11 e successive del sensore Falcon per Windows, che erano online tra le 04:09 e le 05:27 UTC.

Remcos RAT non arriva “da solo”, serve anche un po’ di ingegneria sociale

I malintenzionati criminali informatici non hanno perso tempo a capitalizzare sul caos creato dall’evento, creando domini di typosquatting che fingono di essere membri di CrowdStrike e pubblicizzano servizi alle aziende colpite dal problema in cambio di un pagamento in criptovaluta.

Si raccomanda ai clienti colpiti di “assicurarsi di comunicare con i rappresentanti di CrowdStrike attraverso canali ufficiali e di seguire le indicazioni tecniche fornite dai team di supporto di CrowdStrike.”

Microsoft, che ha collaborato con CrowdStrike negli sforzi di ripristino, ha affermato che il crollo digitale ha paralizzato 8,5 milioni di dispositivi Windows a livello globale, meno dell’uno per cento di tutte le macchine Windows.

Non tutto però è andato perduto

Lo sviluppo sulla faccenda Remcos RAT, o per meglio dire CrowdStrike (la quale ha nuovamente portato alla ribalta i rischi associati all’affidamento a catene di approvvigionamento monoculturali) segna la prima volta in cui l’impatto reale e la scala di quello che è probabilmente l’evento di problemi informatici più dirompente della storia sono stati resi pubblici ufficialmente; i dispositivi Mac e Linux non sono stati colpiti dall’interruzione.

“Questo incidente dimostra la natura interconnessa del nostro ampio ecosistema — fornitori globali di cloud, piattaforme software, fornitori di sicurezza e altri fornitori di software, e clienti“, ha affermato il colosso tecnologico. “È anche un promemoria di quanto sia importante per tutti noi nell’ecosistema tecnologico dare priorità a operazioni con distribuzioni sicure e recupero da disastri utilizzando i meccanismi esistenti.“

L’importanza di sistemi più “nostrani”

L’evento CrowdStrike che tra le altre cose ha permesso al Remcos RAT di infiltrarsi, ha messo in luce l’importanza di ridurre al minimo la dipendenza da sistemi cloud extra europei; questo incidente sottolinea la necessità per i paesi europei di sviluppare e implementare proprie piattaforme tecnologiche e infrastrutture di cloud computing.

Affidarsi a fornitori esterni non solo espone le aziende e le istituzioni europee a rischi di interruzioni di servizio e attacchi informatici, ma solleva anche preoccupazioni riguardo alla sovranità digitale e alla protezione dei dati sensibili.

Creare e sostenere soluzioni europee potrebbe non solo migliorare la sicurezza e la resilienza contro simili eventi, ma anche promuovere l’innovazione tecnologica e l’indipendenza economica all’interno dell’Unione Europea; in questo contesto, è fondamentale che i governi e le industrie europee collaborino per investire in infrastrutture di cloud native, sviluppando competenze locali e adottando standard di sicurezza rigorosi per prevenire e mitigare incidenti come quello di CrowdStrike.

Tuttavia, della sovranità informatica bisognerebbe parlarne in altra sede.