Un nuovo pacchetto ingannevole nascosto all’interno del registro dei pacchetti npm è stato scoperto mentre distribuiva un rootkit open-source chiamato r77, segnando la prima volta in cui un pacchetto maligno ha fornito funzionalità di rootkit.

Cosa sappiamo di r77

Il pacchetto in questione è node-hide-console-windows, che imita il legittimo pacchetto npm node-hide-console-window in un caso di typosquatting; questo pacchetto è stato scaricato 704 volte nei due mesi precedenti prima che venisse rimosso.

ReversingLabs, che ha individuato per la prima volta l’attività nell’agosto 2023, ha dichiarato che il pacchetto “ha scaricato un bot di Discord che ha facilitato l’installazione di un rootkit open-source, r77”, aggiungendo che “sembra che i progetti open-source possano sempre più essere considerati un mezzo per distribuire malware“.

Il codice malevolo, secondo la società di sicurezza informatica ReversingLabs, è contenuto nel file index.js del pacchetto che, una volta eseguito, scarica un’eseguibile che viene avviato automaticamente.

L’eseguibile in questione è un trojan open-source basato su C# noto come DiscordRAT 2.0, che dispone di funzionalità per assumere il controllo remoto di un sistema vittima tramite Discord utilizzando oltre 40 comandi che facilitano la raccolta di dati sensibili, disabilitando nel frattempo il software di sicurezza.

Una delle istruzioni è “!rootkit”, utilizzata per avviare il rootkit r77 sul sistema compromesso. r77, attivamente mantenuto da bytecode77, è un “rootkit ring 3 senza file” progettato per nascondere file e processi e può essere incluso in altri software o avviato direttamente.

Questo è ben lungi dalla prima volta in cui r77 è stato utilizzato in campagne maliziose nel mondo reale, con malintenzionati che lo hanno utilizzato come parte di una serie di attacchi per distribuire il trojan SeroXen e miner di criptovalute.

Inoltre, sono state trovate due diverse versioni di node-hide-console-windows che recuperano un furto di informazioni open-source chiamato Blank-Grabber insieme a DiscordRAT 2.0, fingendo di essere un “aggiornamento del codice visivo”.

Un aspetto degno di nota della campagna è che è interamente basata su componenti liberamente disponibili online, richiedendo poco sforzo da parte dei malintenzionati per mettere insieme il tutto e aprendo la “porta degli attacchi alla catena di approvvigionamento” anche per criminali con obiettivi meno rilevanti.

I risultati della ricerca rendono noto la necessità di cautela tra gli sviluppatori quando installano pacchetti da repository open-source. La scorsa settimana, Fortinet FortiGuard Labs ha identificato quasi tre dozzine di moduli con variazioni nello stile di codifica e nei metodi di esecuzione che erano dotati di funzionalità di raccolta dati.

“L’autore o gli autori [di questo rootkit] hanno fatto uno sforzo per far sembrare affidabili i loro pacchetti“, ha dichiarato la ricercatrice sulla sicurezza Lucija Valentić che ha poi aggiunto, “L’autore o gli autori dietro questa campagna hanno creato una pagina npm che somigliava da vicino alla pagina del pacchetto legittimo oggetto di typosquatting e hanno persino creato 10 versioni del pacchetto maligno per imitare il pacchetto che stavano copiando.”

Cosa fare se dovessi incappare in questo rootkit come r77

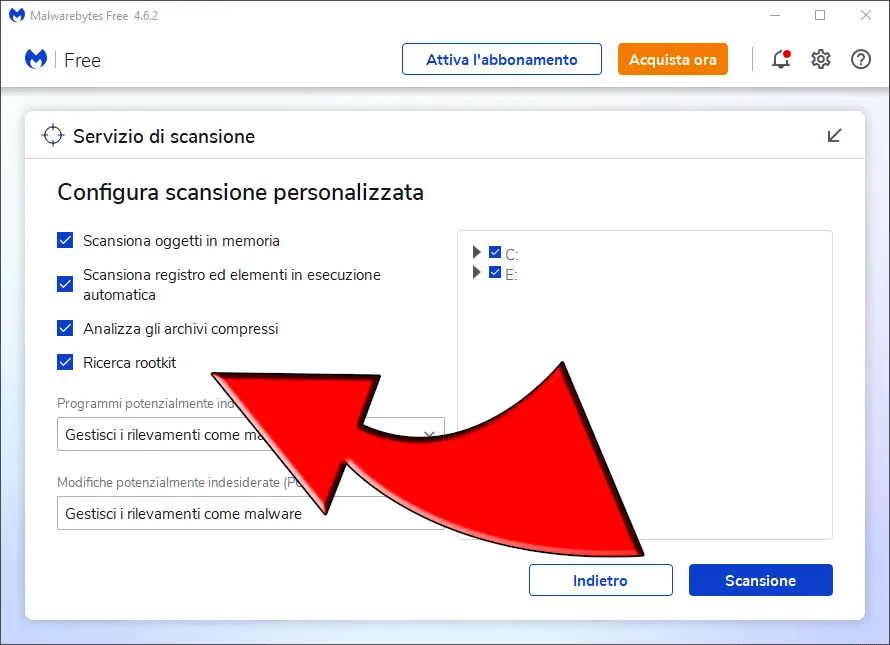

Fortunatamente esistono più sistemi per liberarsi da queste problematiche, ma ce n’è uno che difficilmente sbaglia: il caro vecchio Malwarebytes .

Malwarebytes anti malware, per tua fortuna ha una funzioen di ricerca rootkit, nelle configurazioni avanzate, infatti, puoi trovare la funzione per la ricerca dei rootkit.

Oltre ad attivare questa funzione, ti conviene anche analizzare gli archivi compressi, sia mai qualcosa si nasconda pure all’interno degli zip o dei rar, la combinazione tra queste due opzioni potrebbe richiedere parecchio tempo (si parla anche 4 o 8 ore a seconda di quanti dati hai salvati e di quanto veloce è il tuo PC), ma una volta che il programma avrà messo in quarantena le minacce non ti resta che eliminarle.

Ricorda comunque che il più devi farlo tu, non scaricando da fonti strane le cose e stando sostanzialmente attento.