Un nuovo trojan bancario per Android chiamato Nexus è già stato adottato da diversi attori minacciosi per attaccare 450 applicazioni finanziarie e condurre frodi, un caso analogo ci fu un po’ di tempo fa.

Nexus: cosa sappiamo di questo trojan bancario?

“Nexus sembra essere nelle prime fasi di sviluppo“, ha dichiarato la società italiana di sicurezza informatica Cleafy in un rapporto pubblicato questa settimana.

“Nexus fornisce tutte le funzioni principali per eseguire attacchi ATO (Account Takeover) contro portali bancari e servizi di criptovaluta, come lo stealing di credenziali e l’intercettazione degli SMS“.

Il trojan, che è apparso in vari forum di hacking all’inizio di quest’anno, viene pubblicizzato come servizio di abbonamento per la sua clientela a una tariffa mensile di 3.000 dollari. I dettagli del malware sono stati documentati per la prima volta da Cyble all’inizio di questo mese.

Tuttavia, ci sono indicazioni che il malware potrebbe essere stato utilizzato in attacchi del mondo reale già a giugno 2022, almeno sei mesi prima della sua annuncio ufficiale sui portali darknet.

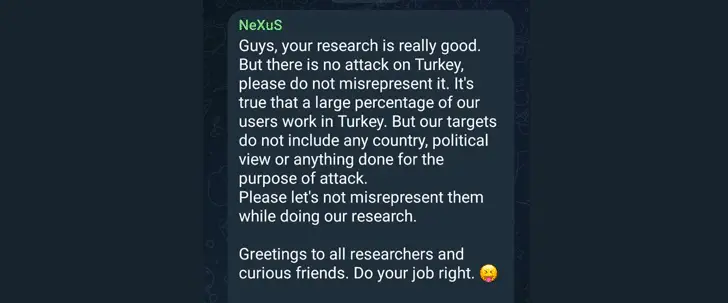

Secondo il ricercatore di sicurezza Rohit Bansal (@0xrb) e confermato dagli autori del malware nel loro canale Telegram, la maggior parte delle infezioni di questo nuovo trojan sono state segnalate in Turchia.

Si dice anche che Nexus vada a braccetto addirittura con un altro trojan bancario chiamato SOVA, riutilizzando parti del suo codice sorgente e incorporando un modulo di ransomware che sembra essere in fase di sviluppo attivo.

Un punto degno di nota riguarda il fatto che il trojan Nexus è lo stesso malware che inizialmente Cleafy aveva classificato come una nuova variante di SOVA (chiamata v5) nell’agosto del 2022.

È interessante notare che gli autori di Nexus hanno stabilito regole esplicite che proibiscono l’uso del loro malware in Azerbaigian, Armenia, Bielorussia, Kazakistan, Kirghizistan, Moldavia, Russia, Tagikistan, Uzbekistan, Ucraina e Indonesia.

Il malware, come altri trojan bancari del resto, contiene funzionalità per prendere il controllo di account legati a servizi bancari e di criptovaluta mediante attacchi di sovrapposizione e keylogging per rubare le credenziali degli utenti.

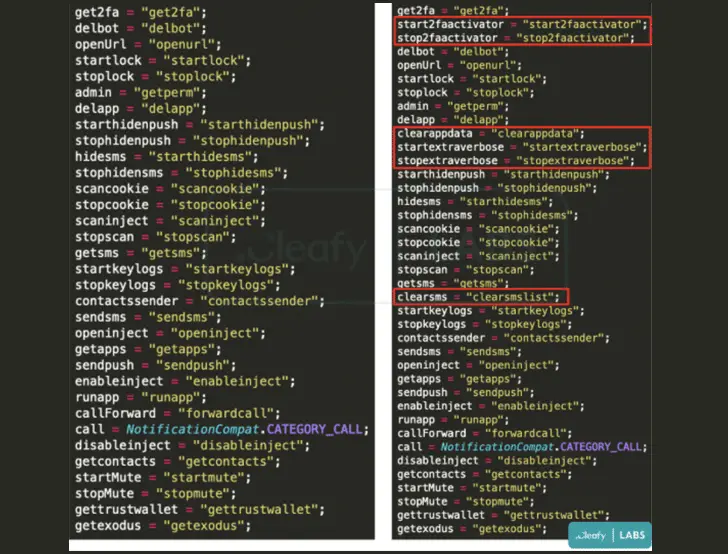

Inoltre, è in grado di leggere i codici di autenticazione a due fattori (2FA) dai messaggi SMS e dall’app Google Authenticator attraverso l’abuso dei servizi di accessibilità di Android.

Alcune nuove aggiunte alla lista delle funzionalità sono la capacità di rimuovere i messaggi SMS ricevuti, attivare o interrompere il modulo di furto di 2FA e aggiornarsi periodicamente pingando un server di command-and-control (C2).

“Il modello Malware-as-a-Service permette ai criminali di monetizzare il loro malware in modo più efficiente fornendo un’infrastruttura già pronta ai loro clienti, che possono quindi utilizzare il malware per attaccare i loro obiettivi“, hanno affermato i ricercatori.

Lo sviluppo arriva mentre è stato scoperto un aggiornamento di un malware di furto di informazioni per Windows chiamato BlackGuard con funzionalità clipper, la capacità di propagarsi attraverso supporti rimovibili e dispositivi condivisi e persino di scaricare ed eseguire payload aggiuntivi.

Come difendersi da attacchi come Nexus o in generale?

In caso di sospetto o conferma di attacchi informatici o di malware come quello qui descritto , è importante prendere immediatamente azioni per proteggere i propri dati e dispositivi.

Ecco alcuni suggerimenti:

- Aggiornare i software e le applicazioni del dispositivo, incluse le patch di sicurezza più recenti.

- Utilizzare solo software e applicazioni legittime da fonti attendibili.

- Evitare di cliccare su link o allegati sospetti in messaggi o e-mail.

- Utilizzare una solida protezione antivirus e antispyware.

- Utilizzare password sicure e cambiare regolarmente quelle vecchie.

- Non condividere informazioni personali o finanziarie sensibili tramite e-mail o messaggi.

- Fare attenzione alle informazioni bancarie o finanziarie che vengono fornite online o attraverso le applicazioni, in particolare se richiedono l’accesso al proprio account.

- Monitorare regolarmente gli account finanziari per individuare attività sospette.

Se si sospetta che il proprio dispositivo sia stato compromesso, è importante scollegare il dispositivo (o i dispositivi) immediatamente dalla rete e contattare un esperto di sicurezza informatica per aiutare a rimuovere il malware e ripristinare la sicurezza del dispositivo e magari una passata di antimalware.