Gli esperti di sicurezza informatica, a caccia di minacce hanno identificato una nuova variante di malware Android chiamato MoqHao che si esegue automaticamente sui dispositivi infetti senza richiedere alcuna interazione dell’utente.

Cosa dicono gli esperti di sicurezza informatica del malware per Android MoqHao

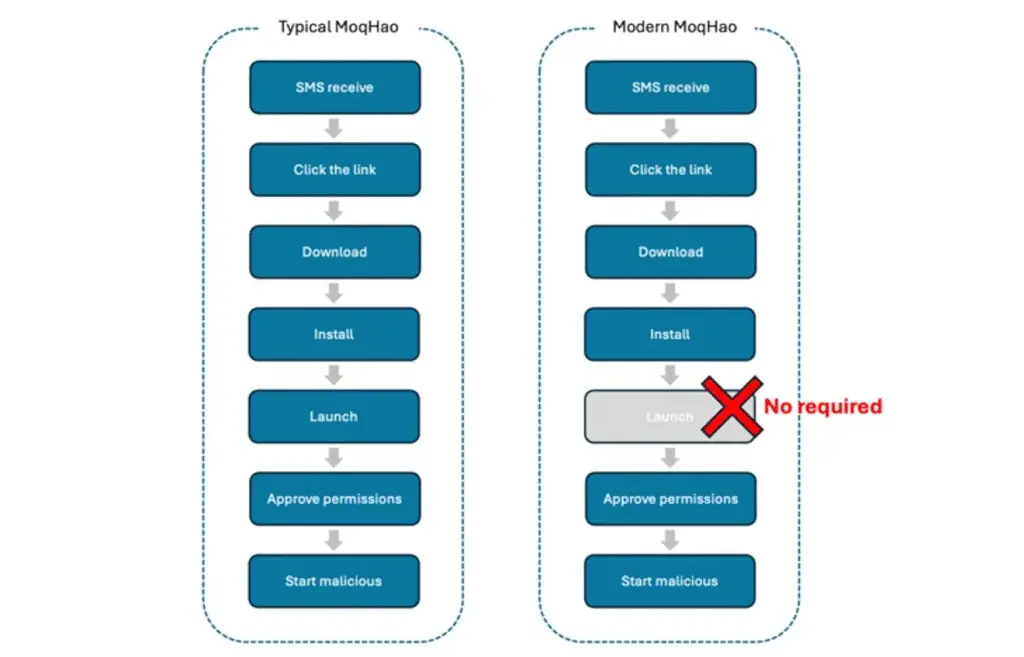

“Il tipico [malware] MoqHao richiede agli utenti di installare e avviare l’applicazione per ottenere lo scopo desiderato, ma questa nuova variante non richiede esecuzione [da parte dell’utente]“, ha dichiarato McAfee Labs in un rapporto pubblicato questa settimana. “Mentre l’applicazione è installata, la loro attività malevola inizia automaticamente.”

Gli obiettivi della campagna che coinvolge questo malware includono gli utenti Android situati in Francia, Germania, India, Giappone e Corea del Sud.

MoqHao, anche chiamato Wroba e XLoader (da non confondere con il malware omonimo per Windows e macOS), è una minaccia mobile basata su Android associata a un cluster cinese a scopo finanziario denominato Roaming Mantis (noto anche come Shaoye).

Le tipiche catene di attacco iniziano con messaggi SMS a tema di consegna pacchi contenenti collegamenti fraudolenti che, quando cliccati da dispositivi Android, portano al rilascio del malware ma reindirizzano le vittime a pagine di raccolta credenziali che impersonano la pagina di accesso di iCloud di Apple quando visitate da un iPhone.

Nel luglio 2022, Sekoia ha dettagliato una campagna che ha compromesso almeno 70.000 dispositivi Android in Francia; a partire dall’inizio dello scorso anno, sono state trovate versioni aggiornate di MoqHao in grado di infiltrarsi nei router Wi-Fi e compiere dirottamenti del sistema di nomi a dominio (DNS), rivelando l’impegno dell’avversario nell’innovare il suo arsenale.

L’ultima iterazione di MoqHao continua a essere distribuita tramite tecniche di smishing, ma ciò che è cambiato è che il payload malevolo viene eseguito automaticamente all’installazione e chiede alla vittima di concedere autorizzazioni rischiose senza avviare l’applicazione, un comportamento precedentemente riscontrato con applicazioni fasulle contenenti il malware HiddenAds.

Ciò che ha anche subito un restyling sono i collegamenti condivisi nei messaggi SMS stessi, che sono nascosti utilizzando abbreviatori di URL per aumentare la probabilità di successo dell’attacco; i contenuti di questi messaggi sono estratti dal campo bio (o descrizione) da profili Pinterest fraudolenti creati a questo scopo.

MoqHao è dotato di diverse funzionalità che gli consentono di raccogliere furtivamente informazioni sensibili come metadati del dispositivo, contatti, messaggi SMS e foto, chiamare numeri specifici in modalità silenziosa e abilitare/disabilitare il Wi-Fi, tra le altre cose.

McAfee ha dichiarato di aver segnalato le scoperte a Google, sostenendo che è “già al lavoro per implementare mitigazioni per prevenire questo tipo di esecuzione automatica in una futura versione di Android”.

Questo sviluppo arriva mentre la società cinese di sicurezza informatica QiAnXin ha rivelato che un sindacato criminale precedentemente sconosciuto chiamato Bigpanzi è stato collegato al compromesso di smart TV e set-top box (STB) basati su Android al fine di aggregarli in un botnet per condurre attacchi distribuiti di negazione del servizio (DDoS).

L’operazione, attiva dalmeno dal 2015, è stimata controllare un botnet composto da almeno 170.000 bot attivi quotidianamente, la maggior parte dei quali si trova in Brasile; tuttavia, 1,3 milioni di indirizzi IP brasiliani distinti sono stati associati a Bigpanzi dall’agosto 2023.

Le infezioni sono possibili ingannando gli utenti nell’installare applicazioni trappola per lo streaming di film e programmi TV piratati attraverso siti web sospetti; la campagna è stata resa nota per la prima volta dal fornitore di antivirus russo Doctor Web nel settembre 2023.

“Una volta installati, questi dispositivi si trasformano in nodi operativi all’interno della loro piattaforma di streaming media illecita, offrendo servizi come il proxy del traffico, attacchi DDoS, fornitura di contenuti OTT e traffico pirata“, hanno dichiarato i ricercatori di QiAnXin.

“La possibilità che le TV e gli STB controllati da Bigpanzi trasmettano contenuti violenti, terroristici o pornografici, o utilizzino video generati da IA sempre più convincenti per la propaganda politica, costituisce una minaccia significativa all’ordine e alla stabilità sociali.”