GitLab ha rilasciato aggiornamenti di sicurezza per affrontare 13 vulnerabilità, con l’aggiunta di una vulnerabilità critica che potrebbe essere sfruttata per eseguire pipeline di integrazione continua e distribuzione continua (CI/CD) come qualsiasi utente.

GitLab: una breve panoramica sul cos’è, qualora tu sia un profano

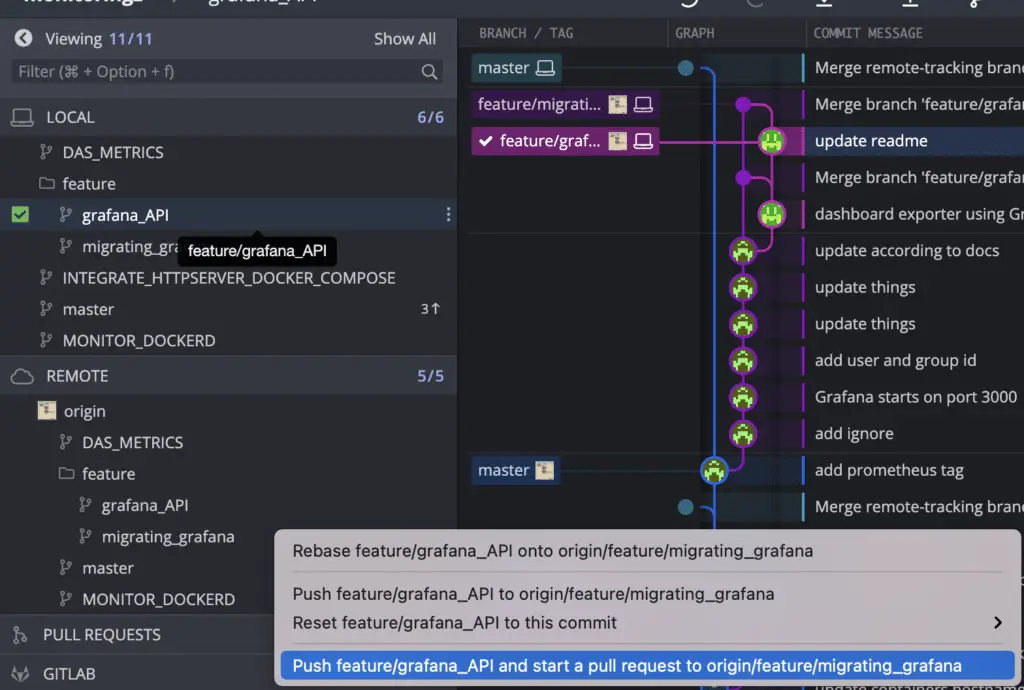

GitLab è una piattaforma DevOps completa che offre strumenti per la gestione del ciclo di vita dello sviluppo software, dall’idea iniziale fino alla distribuzione e monitoraggio; include funzionalità per la gestione del codice sorgente (tramite Git), l’integrazione continua (CI), la distribuzione continua (CD), la gestione dei progetti, il monitoraggio delle prestazioni e la collaborazione tra team.

GitLab è disponibile in due edizioni principali: Community Edition (CE), che è open source, ed Enterprise Edition (EE), che offre funzionalità avanzate e supporto per le aziende.

La sua popolarità nel mondo Linux

GitLab è molto popolare nel mondo Linux e tra gli sviluppatori open source. Ci sono diverse ragioni per questa popolarità:

- Open Source: GitLab Community Edition (CE) è open source, il che lo rende attraente per la comunità Linux e open source che valorizza la trasparenza e la possibilità di contribuire al codice.

- Integrazione DevOps Completa: la poiattaforma offre una piattaforma DevOps completa che copre tutto il ciclo di vita dello sviluppo software, rendendolo una scelta conveniente per gli sviluppatori che utilizzano Linux.

- Self-Hosting: tale piattaforma può essere facilmente installato e gestito su server Linux, permettendo alle organizzazioni di avere un controllo completo sui loro ambienti di sviluppo e distribuzione.

- Forte Comunità e Supporto: GitLab ha una vasta comunità di utenti e contributori che utilizzano Linux, il che porta a un forte supporto comunitario e a un rapido sviluppo di nuove funzionalità.

- Compatibilità con Git: GitLab è costruito attorno a Git, un sistema di controllo versione distribuito molto popolare nel mondo Linux.

- Integrazione con Strumenti Linux: GitLab si integra bene con vari strumenti e servizi comunemente utilizzati su Linux, come Docker, Kubernetes e CI/CD pipelines.

Questi fattori combinati rendono GitLab una scelta naturale e popolare tra gli utenti e le organizzazioni che operano nel mondo Linux.

Quali sono le problematiche CVE trovate nella nota piattaforma Open Source

Le falle, che riguardano GitLab Community Edition (CE) e Enterprise Edition (EE), sono state risolte nelle versioni 17.1.1, 17.0.3 e 16.11.5.

La vulnerabilità più grave è CVE-2024-5655 (punteggio CVSS: 9.6), che potrebbe consentire a un attore malintenzionato di avviare una pipeline come un altro utente in determinate circostanze.

Essa interessa le seguenti versioni di CE e EE:

- 17.1 prima della 17.1.1

- 17.0 prima della 17.0.3, e

- 15.8 prima della 16.11.5

GitLab ha dichiarato che la correzione introduce due cambiamenti significativi a seguito dei quali l’autenticazione GraphQL utilizzando CI_JOB_TOKEN è disabilitata per impostazione predefinita e le pipeline non verranno più eseguite automaticamente quando una richiesta di merge viene ritargettata dopo che il suo ramo di destinazione precedente è stato unito.

Le correzioni eseguite nel dettaglio

Alcune delle altre importanti vulnerabilità corrette come parte dell’ultimo rilascio sono elencate di seguito:

- CVE-2024-4901 (punteggio CVSS: 8.7) – Una vulnerabilità XSS memorizzata potrebbe essere importata da un progetto con note di commit dannose

- CVE-2024-4994 (punteggio CVSS: 8.1) – Un attacco CSRF sull’API GraphQL di GitLab che porta all’esecuzione di mutazioni GraphQL arbitrarie

- CVE-2024-6323 (punteggio CVSS: 7.5) – Una falla di autorizzazione nella funzione di ricerca globale che consente la fuga di informazioni sensibili da un repository privato all’interno di un progetto pubblico

- CVE-2024-2177 (punteggio CVSS: 6.8) – Una vulnerabilità di cross window forgery che consente a un attaccante di abusare del flusso di autenticazione OAuth tramite un payload appositamente creato

Sebbene non vi siano prove di sfruttamento attivo di suddette vulnerabilità, si raccomanda agli utenti di applicare le patch per mitigare le potenziali minacce.