La prima variante Linux del Clop Ransomware è stata scoperta, ma con un algoritmo di crittografia difettoso che ha reso possibile rilevarlo e fermarlo senza problemi (reverse engineering).

Clop Ransomware: cosa ci dicono gli addetti ai lavori

“L’eseguibile ELF contiene un algoritmo di crittografia imperfetto che rende possibile decrittografare i file bloccati senza pagare il riscatto“, ha dichiarato il ricercatore di SentinelOne, al secolo Antonis Terefos in un rapporto.

La società di sicurezza informatica, che ha reso disponibile un decrittatore su Github, ha affermato di aver osservato la versione ELF il 26 dicembre 2022, rilevando anche le sue somiglianze con il sistema Windows in quanto questo ransomware pare utilizzi lo stesso metodo di crittografia; per farla breve è stato facile capire com’è fatto a livello di codice il Clop Ransomware poiché tra Linux e Windows non era così divergente.

Allo stesso tempo però, le due versioni avevano delle differenze sostanziali, ma difficili da spiegare in poche parole se non si è addetti ai lavori, ma in sostanza i file crittografati per via di questa piccola similitudine con la versione Windows sono facili da decrittografare.

Qui sotto un video che spiega come decrittografare su Windows i file crittografati da Clop Ransomware.

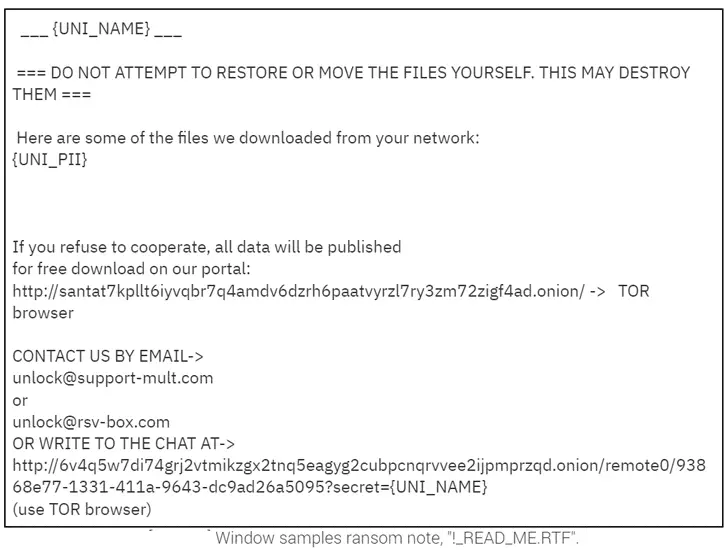

Si pensa che il campione rilevato faccia parte di un attacco più ampio contro le istituzioni educative Colombiane, tra le quali c’è anche l’Università La Salle, nello stesso periodo. L’università è stata aggiunta alla lista degli attacchi da FalconFeedsio a Gennaio del 2023, tramite la condivisione di un post Twitter con uno screen preso dal Deep Web.

Nota per essere attivo dal 2019, l’operazione ransomware Clop (stilizzata come Cl0p) ha subito un duro colpo nel giugno 2021 quando sei individui affiliati alla banda sono stati arrestati a seguito di un’operazione delle forze dell’ordine internazionali denominata Operazione Cyclone (Operation Cyclone).

Ma il gruppo di criminali informatici in questione ha messo in scena un ritorno “esplosivo e inaspettato” all’inizio del 2022, mietendo dozzine di vittime in settori industriali e tecnologici.

SentinelOne ha caratterizzato la versione Linux come una versione in fase iniziale a causa del fatto che mancano alcune funzioni presenti nella sua controparte Windows.

Questa mancanza di parità di funzionalità è anche spiegata dal fatto che gli autori del malware hanno scelto di creare un payload Linux personalizzato piuttosto che semplicemente eseguire il porting sulla versione Windows, suggerendo che le future varianti di Clop potrebbero colmare queste lacune.

“Un motivo potrebbe essere che l’autore della minaccia non ha avuto bisogno di dedicare tempo e risorse per migliorare l’offuscamento o l’evasività a causa del fatto che attualmente non è rilevato da tutti i 64 motori di sicurezza su VirusTotal“, ha spiegato Terefos.

La versione Linux è progettata per individuare cartelle e tipi di file specifici per la crittografia, con il Clop Ransomware contenente una chiave master hardcoded che può essere utilizzata per recuperare i file originali senza effettuare un pagamento agli attori delle minacce.

Semmai, lo sviluppo indica una tendenza crescente di questi malintenzionati che si avventurano sempre più oltre Windows per prendere di mira altre piattaforme.

“Mentre la variazione di Cl0p di Linux è, in questo momento, nella sua infanzia [fase iniziale], il suo sviluppo e l’uso quasi onnipresente di Linux nei server e nei carichi di lavoro cloud suggeriscono che i difensori dovrebbero aspettarsi di vedere più campagne di ransomware mirate a Linux in futuro“, ha concluso Tefos.

Perché sempre più malware e ransomware (come il Clop Ransomware) attaccano i sistemi Linux

Molte persone credono (a torto) che “basta installare Linux e sei immune dai virus”: sbagliato!

Il fatto che ce ne siano meno, non vuol dire che le distro Linux ne siano esenti.

A questo andrebbe aggiunta una piccola considerazione: se non esiste un metodo di rilevamento “ufficiale” come Malwarebytes o Windows Defender su Windows o Google Play Protect su Google Play Store, come si fa a sapere l’esatto numero di malware, ransomware (come il clop ransomware) e altre minacce su sistemi Linux?

La risposta è facile: non si può!

Purtroppo i sistemi operativi basati su Kernel Linux sono estremamente mitizzati dagli utenti; con la loro diffusione (soprattutto usati come server), di conseguenza aumentano anche le minacce informatiche che li colpiscono.