Un particolare tipo di ransomware chiamato Big Head viene distribuito come parte di una campagna di malvertising che si presenta come falsi aggiornamenti di Microsoft Windows e installatori di Word.

Cos’è Big Head di preciso

Big Head è stato documentato per la prima volta da Fortinet FortiGuard Labs il mese scorso, quando sono stati scoperti diversi varianti del ransomware progettate per crittografare i file sui computer delle vittime in cambio di un pagamento in criptovaluta.

“Una variante di Big Head ransomware mostra un falso Aggiornamento di Windows, indicando potenzialmente che il ransomware è stato distribuito anche come falso Aggiornamento di Windows“, hanno dichiarato i ricercatori di Fortinet. “Una delle varianti ha un’icona di Microsoft Word ed è probabilmente stata distribuita come software contraffatto.”

La maggior parte dei campioni di Big Head finora ha origine dagli Stati Uniti, dalla Spagna, dalla Francia e dalla Turchia.

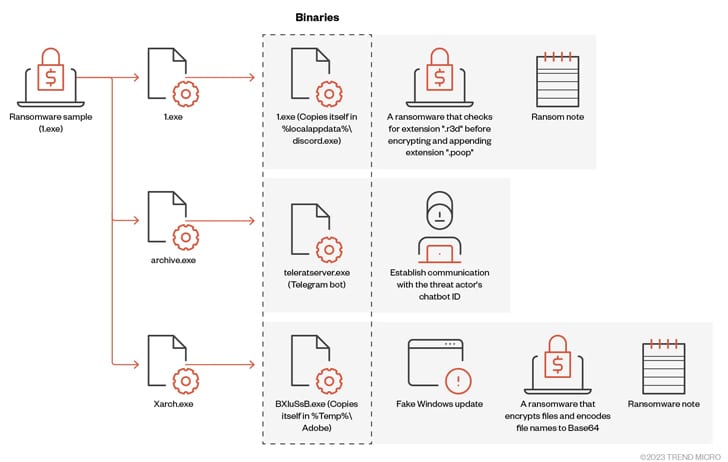

In una nuova analisi del ransomware basato su .NET, Trend Micro ha dettagliato il suo funzionamento interno, evidenziando la sua capacità di distribuire tre file binari crittografati: 1.exe per propagare il malware, archive.exe per facilitare le comunicazioni tramite Telegram e Xarch.exe per crittografare i file e mostrare un falso aggiornamento di Windows.

“Il malware mostra un’interfaccia utente falsa di Aggiornamento di Windows per ingannare la vittima facendole credere che l’attività dannosa sia un processo di aggiornamento software legittimo, con il progresso espresso in incrementi di 100 secondi“, ha dichiarato l’azienda di cybersecurity.

Big Head non è diverso dalle altre famiglie di ransomware nel senso che elimina i backup, termina diversi processi e esegue controlli per determinare se viene eseguito in un ambiente virtualizzato prima di procedere con la crittografia dei file.

Inoltre, il malware disabilita il Task Manager per impedire agli utenti di terminare o indagare sul suo processo e si interrompe se la lingua della macchina corrisponde a quella russa, bielorussa, ucraina, kazaka, kirghisa, armena, georgiana, tatara o uzbeka. Incorpora anche una funzione di auto-cancellazione per cancellare la sua presenza.

Ma su Big Head le cose non finiscono qui

Trend Micro ha affermato di aver rilevato un secondo elemento di Big Head con comportamenti sia di ransomware che di stealer, quest’ultimo sfrutta lo stealer open-source WorldWind per raccogliere la cronologia del browser web, elenchi delle directory, processi in esecuzione, chiavi del prodotto e informazioni di rete.

È stato anche scoperto un terzo variante di Big Head che incorpora un infettore di file chiamato Neshta, utilizzato per inserire codice dannoso negli eseguibili sull’host infetto.

“Incorporare Neshta nella distribuzione del ransomware può anche servire come tecnica di camuffamento per il payload finale del ransomware Big Head“, hanno affermato i ricercatori di Trend Micro.

“Questa tecnica può far sembrare il malware un tipo di minaccia diverso, come un virus, che può deviare la priorità delle soluzioni di sicurezza che si concentrano principalmente sulla rilevazione del ransomware.”

Attualmente non si conosce l’identità di chi ha creato Big Head, ma Trend Micro ha identificato un canale YouTube con il nome “aplikasi premium cuma cuma”, suggerendo che l’avversario sia probabilmente di origine indonesiana.

“I team di sicurezza dovrebbero rimanere preparati data la natura multifunzionale del malware“, hanno concluso i ricercatori. “Questa natura poliedrica conferisce al malware il potenziale per causare danni significativi una volta pienamente operativo, rendendo più difficile difendere i sistemi, poiché ciascun vettore di attacco richiede attenzione separata.”

Come difendersi da Big Head ed altri ransomware?

Può sembrare una banalità trita e ritrita eppure basterebbe stare attenti alle mail e ai link ingannevoli e non scaricare programmi strani sul PC Windows; eppure nonostante molte aziende abbiano iniziato a fare corsi di sicurezza informatica per gli impiegati qualcuno continua a cascarci.