I ricercatori di sicurezza informatica hanno rivelato che il 5% di tutti i negozi Adobe Commerce e Magento è stato violato da criminali informatici sfruttando una vulnerabilità di sicurezza denominata CosmicSting.

Adobe Commerce e le vulnerabilità rilevate dagli esperti di sicurezza informatica

Tracciata come CVE-2024-34102 (punteggio CVSS: 9.8), la grave vulnerabilità riguarda una restrizione impropria del riferimento a entità esterne XML (XXE) che potrebbe comportare l’esecuzione di codice remoto.

Niente panico: la falla, attribuita a un ricercatore di nome “spacewasp“, è stata corretta da Adobe nel giugno 2024.

La società di sicurezza olandese Sansec, che ha descritto CosmicSting come il “peggiore bug che ha colpito i negozi Magento e Adobe Commerce negli ultimi due anni“, ha affermato che i siti di e-commerce vengono compromessi a un ritmo di tre a cinque all’ora.

La vulnerabilità è stata ampiamente sfruttata, spingendo l’Agenzia per la Cybersecurity e la Sicurezza delle Infrastrutture degli Stati Uniti (CISA) ad aggiungerla al catalogo delle Vulnerabilità Sfruttate Conosciute (KEV) a metà luglio 2024.

Alcuni di questi attacchi prevedono l’utilizzo di strumenti per sfruttare delle vulnerabilità per rubare la chiave di crittografia segreta di Magento, che viene poi utilizzata per generare JSON Web Tokens (JWT) con accesso completo all’API amministrativa; i sedicenti criminali informatici sono stati poi osservati mentre approfittavano dell’API REST di Magento per iniettare script malevoli.

Ma tutto questo coa significa in parole povere?

Ciò significa anche che applicare l’ultima patch da sola non è sufficiente per proteggere contro l’attacco ad Adobe Commerce e Magento Store, rendendo necessario che i proprietari dei siti prendano provvedimenti per ruotare le chiavi di crittografia.

Attacchi successivi osservati nell’agosto 2024 hanno collegato CosmicSting con CNEXT (CVE-2024-2961), una vulnerabilità nella libreria iconv all’interno della libreria GNU C (noto anche come glibc), per ottenere l’esecuzione di codice remoto.

“CosmicSting (CVE-2024-34102) consente la lettura arbitraria di file su sistemi non aggiornati. Quando combinato con CNEXT (CVE-2024-2961), i criminali informatici possono aumentare i privilegi fino all’esecuzione di codice remoto, prendendo il controllo dell’intero sistema,” ha osservato Sansec.

Un attacco concatenato che coinvolge diversi gruppi di criminali informatici

L’obiettivo finale delle compromissioni è stabilire un accesso persistente e riservato all’host tramite GSocket e inserire script dannosi che consentono l’esecuzione di codice JavaScript malevolo ricevuto dall’attaccante al fine di rubare i dati di pagamento inseriti dagli utenti sui siti.

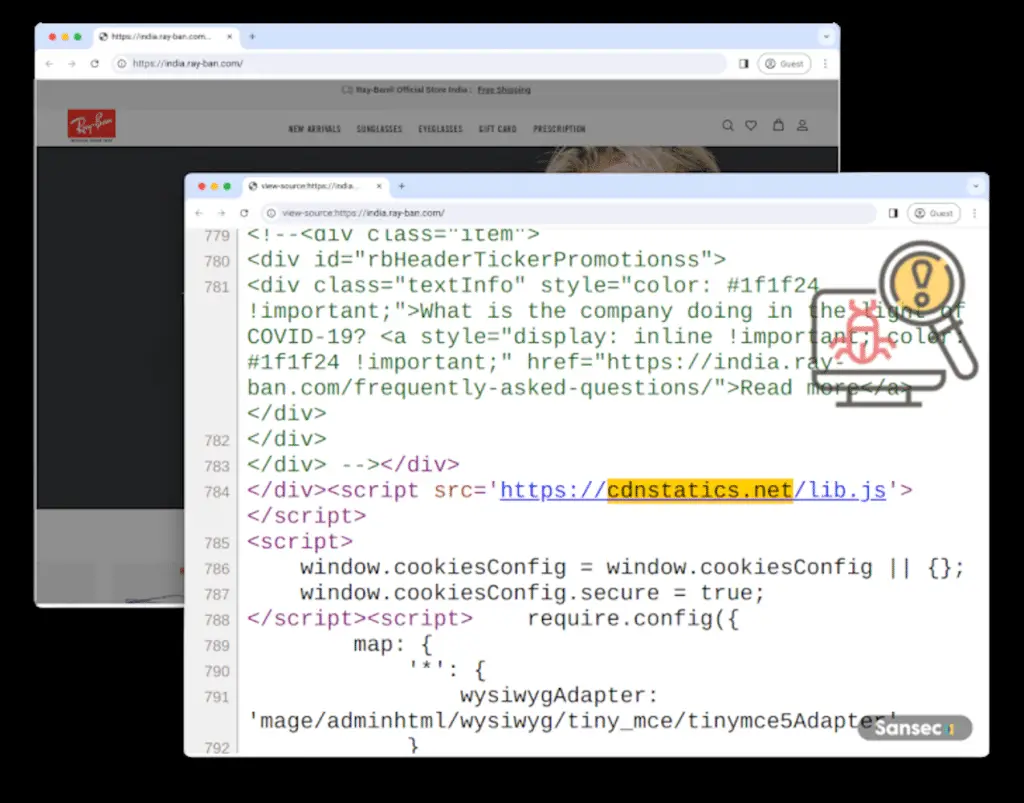

Le ultime scoperte mostrano che diverse aziende, tra cui Ray Ban, National Geographic, Cisco, Whirlpool e Segway, sono cadute vittima degli attacchi CosmicSting, con almeno sette gruppi distinti che partecipano agli sforzi di sfruttamento:

- Gruppo Bobry, che utilizza l’encoding degli spazi bianchi per nascondere il codice che esegue un skimmer di pagamento ospitato su un server remoto.

- Gruppo Polyovki, che utilizza un’iniezione da cdnstatics.net/lib.js.

- Gruppo Surki, che utilizza l’encoding XOR per nascondere il codice JavaScript.

- Gruppo Burunduki, che accede a un codice skimmer dinamico da un WebSocket a wss://jgueurystatic[.]xyz:8101.

- Gruppo Ondatry, che utilizza malware personalizzato di caricamento JavaScript per iniettare moduli di pagamento falsi che imitano quelli legittimi utilizzati dai siti dei commercianti.

- Gruppo Khomyaki, che esfiltra informazioni di pagamento verso domini che includono un URI di 2 caratteri (“rextension[.]net/za/”).

- Gruppo Belki, che utilizza CosmicSting con CNEXT per piantare backdoor e malware skimmer.

“I commercianti sono fortemente consigliati di aggiornare all’ultima versione di Magento o Adobe Commerce,” ha detto Sansec. “Dovrebbero anche ruotare le chiavi di crittografia segrete e assicurarsi che le vecchie chiavi vengano invalidate.”

Aggiornare è importante, ma ancora non entra in testa…

Aggiornare è importante, ma ancora non entra in testa; molti proprietari di negozi tendono a rimandare l’installazione degli aggiornamenti di sicurezza, sottovalutando i rischi che ne derivano.

Anche se nel caso di Adobe Commerce e Magento Store sono i vari plugin e applicazioni di store che vanno aggiornati, va da sé che ogni ritardo lascia una finestra aperta per gli attacchi, come dimostrato dai casi recenti.